Российские хакеры активизировались под годовщину полномасштабной войны. Forbes расспросил киберспециалистов о сути и возможных последствиях атак

Купуйте річну передплату на шість журналів Forbes Ukraine за 1259 грн замість 1799 грн. Якщо ви цінуєте якість, глибину та силу реального досвіду, ця передплата саме для вас. В період акції Christmas sale діє знижка 30% 🎁

23 февраля в 3:57 по Киеву на Telegram-канале Free Civilian появилось сообщение с анонсом слива данных из ряда украинских государственных сайтов, сайта АО «Мотор Сич» и портала государственных услуг «Дія». Канал был создан только 21 февраля, но год назад пользователь с аналогичным никнеймом продавал якобы данные пользователей «Дія» в даркнете.

В CERT-UA предполагают, что за ником Free Civilian могут скрываться члены хакерской группировки UAC-0056. Оно появилось в начале 2021 года и поддерживает интересы российского правительства, писал американский производитель антивирусов Symantec. Основная цель – атаки на Украину, однако UAC-0056 также активно «работали» против стран-членов НАТО.

Что сделали хакеры и зачем?

Пострадали ли «Мотор Сич» и государственные сайты

После ночного сообщения в канале Free Civilian появился список 22 сломанных украинских ресурсов: Минсоцполитики, Минобразования, Госказначейства. Хакеры сделали так называемый deface – взломали сайты и заменили оригинальный контент своим логотипом и ссылкой на Telegram-канал. Подобные взломы произошли год назад – в феврале 2022-го, накануне полномасштабного вторжения России.

К середине дня 24 февраля атакованные правительственные сайты полностью возобновили работу. Ресурсы региональных властей все еще не работали, а сайт «Мотор Сичи» якобы находился на реконструкции. Похоже, что погрязшее в конфликтах предприятие пострадало от злоумышленников больше всего.

Такие атаки приносят мало пользы врагу – deface не означает компрометации чувствительных данных или исходного кода. «Их легко делать, но они малодейственны, – говорил в интервью Forbes гендиректор Cyber Unit Technologies Егор Аушев. – Это больше информационно-психологические операции».

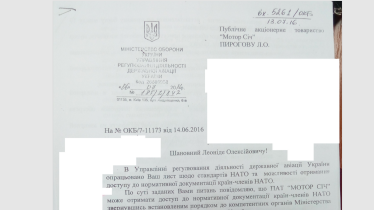

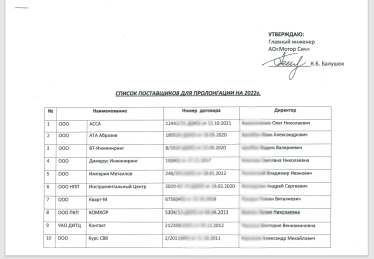

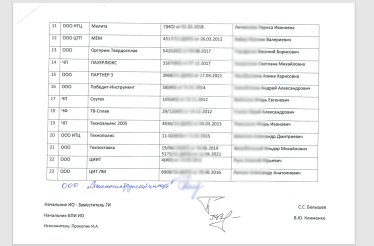

Автор Free Civilian также угрожал опубликовать исходные коды государственных ресурсов. Однако к моменту публикации текста в сеть попали только файлы с, как утверждают злоумышленники, исходным кодом, внутренними документами и базой данных сайта «Мотор Сич». Отдельно хакеры выложили четыре документа – список поставщиков, датированное 2016-м письмо от Минобороны и т.д. Это старые сливы, но раньше они не публиковались, говорит собеседник Forbes, проанализировавший документы.

Что это значит? «Это показатель взлома вебсервера, который обычно находится в демилитаризованной зоне и не имеет доступа к внутренней сети», – говорит Сергей Харюк, менеджер по наступательным кибератакам Divoro. На серверах могла храниться информация о клиентах, проектах и т.д.

Масштаб ущерба зависит от того, насколько грамотно спроектирована вся IТ-инфраструктура, говорит Харюк. Но с исходными кодами на руках хакерам гораздо легче обнаружить уязвимости, говорил ранее Forbes CTO Parimatch Tech Григорий Бакунов.

Что произошло с «Дія» и порталом КГГА

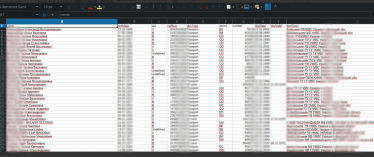

Хакеры также заявили о якобы утечке данных c портала госуслуг «Дія», опубликовав четыре заархивированных файла. «Это старая компиляция старых cливов», – уверен Харюк.

Год назад, в ночь с 21 на 22 января 2022 года в интернете появилось объявление о продаже персональных данных более 2 млн украинцев. Впоследствии пользователь с ником Free Сivilian пытался продавать их в даркнете за $55 000. За повторной публикацией файлов могут стоять не те же хакеры, которые годом ранее назывались Free Сivilian, считает основатель американской кибербезопасности Hold Security Алекс Холден. Тогда это были профессиональные хакеры без финансовой мотивации, а сейчас действуют менее профессионально, говорит он.

На потенциальный взлом «Дії» указывала структура слитой информации, доступ к сканам документов и актуальность записей. Однако Минцифры отрицало слив и называло его провокацией и продолжением гибридной войны.

Аналогичная позиция цифрового министерства и в феврале 2023 года. «Дія» не хранит данные, все данные в приложение подтягиваются из соответствующих реестров», – говорит руководитель развития электронных услуг в Минцифре Мстислав Баник. «Новый» слив он называет фейковым, поскольку в файлах есть фото людей с паспортами без серии и номера.

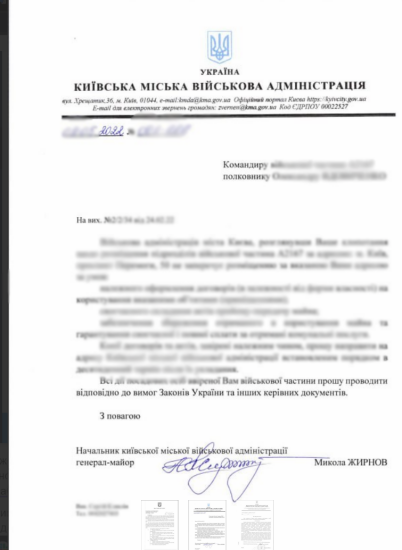

24 февраля на Telegram-канале Free Сivilian появилась новая часть документов. Автор утверждает, что это персональные данные сервисов КГГА, документы столичных властей, переписка с послом США Бриджит Бринк с декабря 2022-го. Сайт kyivcity.gov.ua был недоступен определенное время, но к 14:00 возобновил работу.

Пока Forbes не удалось подтвердить или опровергнуть достоверность документов. «По этому инциденту проводится расследование совместно с CERT-UA. Цифровые системы города работают без сбоев в штатном режиме», – без подробностей прокомментировал руководитель направления цифровой трансформации КГГА Петр Оленич.

В Госспецсвязи настаивают, что хакерские действия существенно не нарушили работу систем и государственных органов. В чем же тогда их мотивация?

Активизация на киберфронте

«Кажется, что это обычный «флаговтик» к круглой дате», – говорит Харюк. У злоумышленников был доступ к системам еще с 2022 года, и они установили инструменты, позволяющие им получать доступ скрытыми методами, поясняет технический отчет CERT-UA Харюк.

Украинские киберактивисты тоже отметили годовщину вторжения. 23 февраля в эфир крымских радиостанций «Спутник в Крыму» и «Вера» запустили обращение руководителя ГУР Кирилла Буданова с призывом к патриотам Украины. Днем ранее жители 12 российских городов по радио услышали предупреждение об угрозе ракетного удара. Российские паблики писали, что доступ к частотам радиостанций получили хакеры.

Признаки более серьезной активизации на киберфронте наблюдаются с начала года. В январе IT-армия сообщила о взломе российского «Газпрома». Группа HackYourMom взяла ответственность за взлом иранского оператора IranCell. Организация передала украинским спецслужбам 45 ГБ информации с данными 52 млн абонентов. В то же время произошла утечка исходного кода российского поисковика «Яндекс». Вероятно, данные забрал бывший работник компании еще в 2022-м, говорят опрошенные Forbes эксперты.

«Пользуемся сливом «Яндекса» и IranCell для сбора наиболее активных и агрессивных хакеров для работы во время активной фазы войны», – говорил тогда основатель HackYourMom Никита Кныш. Его группировка готовилась к весеннему обострению на фронте и заранее расширяла команду.

Большие хакерские атаки готовятся месяцами и часто идут параллельно наступлениям на фронте. Хакеры проникают в систему и ждут. «Впоследствии они одновременно могут отключать системы, шифровать базы данных или взять под полный контроль системы управления объектами критической инфраструктуры и т.д.», – объяснял Forbes Аушев.

Что может стать результатом этой подготовки? «Готовится большая секторальная утечка по всем конструкторским бюро на территории России», – анонсирует Кныш, не уточняя названия предприятий. По его словам, данные уже были переданы иностранным партнерам. «Вскоре весь мир будет анализировать построение сложной радиоаппаратуры, дронов, российских ЗРК, танков, пушек и т.д.», – говорит он.

Вы нашли ошибку или неточность?

Оставьте отзыв для редакции. Мы учтем ваши замечания как можно скорее.